İçindekiler Tablosu

Giriş

CVE, Açılımı Ortak Güvenlik Açıkları ve Maruz Kalmalar olarak adlandırılmaktadır. Yazılım ve donanımdaki bilinen açıklarını tanımlayan ve kataloglayan herkesin erişebildiği bir veri tabanıdır. Bilgisayar güvenliği alanında standart bir kimlik numarası dizi sistemidir. Halka açık olarak sunulan güvenlik açıklarını sınıflandıran bir sözlüktür. Zafiyet sözlüğü olarak da adlandırmaktadır.

Bu sözlükte bir CVE kaydı, güvenlik açıkları hakkında bir açıklama, bir zafiyet kimlik numarası ve en az bir halka açık referanstan oluşur. Her güvenlik açığına benzersiz bir kimlik atanır. Bu da kuruluşların bilgi paylaşmasını, düzenlemeleri önceliklendirmesi ve sistemlerin korunmasını kolaylaştırır.

CVE sözlüğü, halka açık olarak bedava bir şekilde sunulmaktadır. Bu sözlük üzerine belirli veri tabanları kurulmuştur. Bu veri tabanlarında zafiyetler hakkında detaylı bilgiler bulunmaktadır. Zafiyetlere verilen skorlar da bulunmaktadır.

Siber Güvenlikte Rolü ve Önemi

CVE, güvenlik açığı bilgilerinin merkezi bir deposu olarak hareket ederek siber güvenlikte önemli bir rol oynar. CVE olmadan, güvenlik sorunlarının ele alınmasında karışıklık ve verimsizlik olurdu. Siber saldırılar genellikle yetkisiz erişim veya veri ihlalleri için zayıflıkları istismar etmek amacındadır. Bu yaygın güvenlik açıklarını hedef alır. Sistem, CVE tanımlayıcıları ve ilgili bilgileri sağlayarak güvenlik ekiplerinin güvenlik açıklarını fark etmeden önce hızla tanımlamalarına ve düzeltmelerine yardımcı olur.

CVE Kimlik Numarası Nedir?

CVE kimlik numarası, genellikle CVE-YYYY-NNNN biçiminde gelir, burada YYYY ilgili yılı ve NNNN ise o yıl içinde sırayla verilen bir numaradır. Bu sayede bir zafiyet, benzersiz bir kimlikle tanımlanmış olur ve endüstri genelinde kolayca referans alınabilir hale gelmektedir.

CVE kimlik numaraları, bir zafiyetin tanımlanması ve iletişim için kullanılır. Bir zafiyetin detaylarının bir veri tabanına kaydedildiği anlamına gelir. Bu, güvenlik uzmanlarının, yazılım geliştiricilerinin ve system yöneticilerinin zafiyet hakkında bilgi edinmesini, değerlendirme yapmasını ve uygun önlemler almasını sağlar. Güvenlik açıklarının belirlenmesi, sınıflandırılması ve çözülmesi için önemli bir araçtır.

daha detaylı bilgi için;

https://en.wikipedia.org/wiki/Common_Vulnerabilities_and_Exposures

CVE Puanlama Sistemi (CVSS) ve Rolü Nedir?

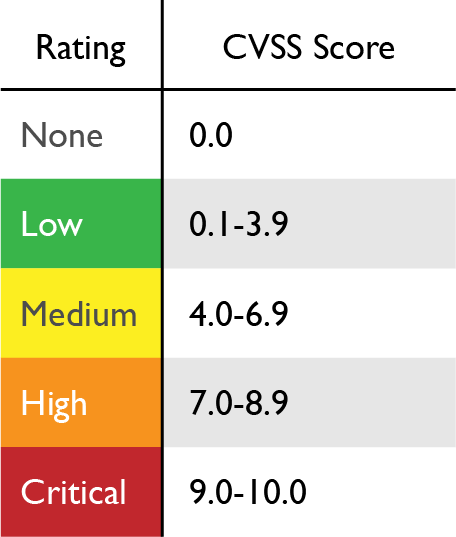

CVE güvenlik açıklarını analiz eder ve ardından güvenlik açığının tehdit seviyesini değerlendirmek için Ortak Güvenlik Açığı Puanlama Sistemi (CVSS) kullanılır.

CVSS puanları 0 ile 10 arasında değişir ve 10 en yüksek ciddiyet temsil eder. CVSS, yazılım güvenlik açıklarının ciddiyetini değerlendirmek ve derecelendirmek için standart bir yaklaşım sağlayan bir çerçevedir. Bu sistem, kuruluşların güvenlik açığı giderme çabalarına öncelik vermektedirler. Bu da bir güvenlik açığının sistemleri üzerindeki potansiyel etkisini daha iyi anlamalarına yardımcı olur.

CNA Nedir ve Kimlere Denir?

MITRE Corporation, ABD’de federal olarak finanse edilen araştırma ve geliştirme merkezlerini işleten kar amacı gütmeyen bir kuruluştur. Güvenlik açığı programı için editör ve birincil CNA olarak görev yapar. Güvenlik açığı kimliklerine atama yaparlar. Bu CNA güvenlik açığı raporlarını inceler, uygun CVE Kimliklerini atar ve atanan kimliklerin CVE tanımlayıcı yapısına uymasını sağlar.

CVE Yayınlama Süreci: Adım Adım Açık Yönetimi

Yeni güvenlik açıkları keşfedildiğinde, bunlar sistematik bir süreçle veri tabanına eklerler. Güvenlik açıklarını bildirmek, genel güvenlik manzarasını iyileştirmek için önemlidir. Bir güvenlik açığı keşfedildiğinde, bunu derhal ilgili Kimlik Numaralandırma Yetkilisine bildirilmektedir. Yada etkilenen yazılım veya sistemden sorumlu kuruluşa veya satıcıya bildirmektedir. Bu, satıcının sorunu değerlendirmesine ve çözmesine olanak tanır. Bunun sayesinde güvenlik açığı girişi için ek bilgiler sağlar. Eğer bir CNA mevcutsa, güvenlik açığını onlara bildirilmelidir. Gönderiyi değerlendirecekler ve uygunsa bir CVE-ID atayacak ve güvenlik açığını belgeler.

Satıcı veya proje bir CNA sahip değilse veya bir tane belirleyemiyorsanız, doğrudan Güvenlik Açığı Programı’ndan bir CVE Kimliği istenebilir. Bunu yapmak için, web sitesinde bulunan web formunu doldurmanız gerekir. Güvenlik açığı raporunu gönderdikten sonra, Güvenlik Açığı Programı veya CNA gönderimi inceleyecektir.

Güvenlik açığının etkisi, etkilenen ürünler ve düzeltme adımları gibi ayrıntıları veri tabanı girişinde belgelenmiştir. Giriş ayrıca güvenlik tavsiyeleri veya teknik raporlar gibi diğer kaynaklara referanslar içerir.

Güvenlik açığı girişi veri tabanında yayınlanarak kamuya açık hale getirilir. Başlangıçta ” REZERVE ” olarak işaretler. Bu sayede etkilenen satıcının sorunu ele almak için zaman bulana kadar ayrıntıların saklı tutulacağı anlamına gelir. Yeni bilgiler mevcut oldukça, bir yama yayınlanıp yayınlanmadığı analiz eder. Eğer bu durum gerçekleşmediyse yeni etkilenen ürünlerin belirlenip belirlenmediğine bakar. Güvenlik açığının durumundaki değişiklikleri yansıtmak için CVE girişini günceller.

CVE Test Araçları ve Kaynakları

Güvenlik açığı test araçları, kuruluşların sistemlerindeki, ağlarındaki veya uygulamalarındaki güvenlik zayıflıklarını belirlemektedir. Güvenlik açığı değerlendirmelerine yardımcı olmak için tasarlanmış yazılım uygulamaları veya hizmetleridir. İşte bazı araçlar;

- Ağ güvenlik açığı tarayıcıları: Bu araçlar, ağları açık portlar, yanlış yapılandırmalar ve diğer güvenlik zayıflıkları açısından tarar.

- Statik uygulama güvenliği test (SAST) araçları: Uygulamayı çalıştırmadan kaynak kodunu veya düzenli kodu analiz ederek olası güvenlik açıklarını belirlemektedir.

- Web uygulaması güvenlik açığı tarayıcıları: Bu araçlar, SQL enjeksiyonu, siteler arası betik çalıştırmaktadır (XSS). Bozuk kimlik doğrulama gibi web uygulamalarındaki güvenlik açıklarını tespit etmek için özel olarak tasarlanmıştır.

Leave a Comment